شرکت کسپرسکی به تازگی آمار و ارقام رخنه ها و رخدادهای امنیتی سال ۲۰۱۶ برای موبایل ها را منتشر ساخته که در میان آنها نکات جالبی دیده می شود. به گفته این کمپانی در سال گذشته میلادی بیش از ۸۵۲۶۲۲۱ بسته نصب اپلیکیشن حاوی بدافزار، ۱۲۸۸۸۶ مورد تروجان برای کنترل عملیات بانکی از طریق موبایل، و ۲۶۱۲۱۴ مورد تروجان باج افزار موبایل توسط برنامه های آنها شناسایی شده است.

کسپرسکی می گوید در سال گذشته میلادی مسائل مهم زیر را شاهد بوده ایم:

رشد برنامه های بدافزار که از حق دسترسی ریشه و سوپر-یوزر استفاده می کنند

توزیع بدافزارها از طریق گوگل پلی و خدمات تبلیغاتی

ظهور روش های جدید برای دور زدن مکانیسم های امنیتی سیستم عامل اندروید

رشد کمّی باج افزارهای موبایلی

توسعه قابل توجه تروجان های مخصوص عملیات بانکی

تقریباً نیمی از موبایل های کاربران ایرانی به بدافزار آلوده شده اند

طبق آمار و ارقام منتشر شده از سوی این کمپانی در سال ۲۰۱۶ تعداد بسته های نرم افزاری حاوی بدافزار به میزان قابل توجهی افزایش یافته و به رقم ۸۵۶۲۲۲۱ رسیده، که نسبت به سال گذشته سه برابر رشد داشته است. تعداد حملات بدافزاری دفع شده توسط کسپرسکی در سال ۲۰۱۶ رقم حیرت انگیز ۴۰ میلیون را برای بیش از ۴ میلیون کاربر نشان می دهد.

یکی از موارد تأسف برانگیز در آمار ارائه شده از سوی کسپرسکی، حضور ایران در رتبه دوم از نظر حملات بدافزاری موبایل در بین بیش از ۲۳۰ کشور و منطقه در سرتاسر جهان است. طبق این گزارش بر اساس درصد کاربرانی که مورد حمله بدافزارها قرار گرفته اند، ایران با ۴۶٫۸۷ درصد پس از بنگلادش در مقام دوم قرار گرفته است.

گفتنیست فقدان دسترسی مستقیم کاربران عادی به گوگل پلی و مراجعه ناگزیر به مارکت های نامعتبر یا منابع متفرقه برای دریافت اپلیکیشن ها، به علاوه بی توجهی اکثر کاربران نسبت به اصالت و اعتبار سازنده اپلیکیشن های موجود در گوگل پلی، از جمله دلایل اصلی بروز این وضعیت نامطلوب در کشورمان به شمار می روند.

خوشبختانه طبق آمار کسپرسکی، تروجان های عملیات بانکی و باج افزارها هنوز در کشورمان رواج چندانی نیافته اند، اما با توجه به رشد روزافزون استفاده از موبایل برای انجام تراکنش های مالی و ذخیره سازی اطلاعات شخصی حیاتی روی اسمارت فون ها، کاربران باید توجه بیشتری به امنیت تلفن همراه معطوف ساخته و در رویه کنونی نصب نرم افزارها تجدید نظر نمایند.

منبع: digiato.com

اگر حدس میزنید که گوشی یا تبلت شما در معرض خطر قرار دارد بهتر است خیلی سریع اقدامات امنیتی را اعمال کنید. بیشتر افراد حتی نمیفهمند چه زمانی باید به هک شدن دستگاهشان شک کنند. در ادامه نشانههای اصلی دستگاهی که در معرض سواستفاده قرار دارد را معرفی میکنیم.

۱- عملکرد کند

بدافزارهایی که دستگاه را مورد حمله قرار دهند، عملکرد آن را به طور قابل مشهودی کند میکنند.

۲- باتری ضعیف

کاربران اندروید به خوبی میدانند که عمر باتری دستگاهشان معمولا چقدر است. اگر میزان باتری به طرز نامعلومی کم شود نشاندهنده حمله بدافزاری است. همچنین دستگاه ممکن است از حالت عادی داغتر شود.

۳- تغییر ناگهانی دانلود

بسیاری از اوقات وجود یک بدافزار، از طریق برنامه معمول تبادل اطلاعاتی دستگاه شناخته میشود. تغییرات ناگهانی در شیوه دانلود و یا آپلود میتواند نشان دهنده یک جاسوس در دستگاه شما باشد.

۴- قطع شدن و یا منقطع شدن تماسها

فردی که گوشی وی مورد حمله قرار بگیرد، بسیاری از اوقات با وجود داشتن سیگنال موبایل بالا، با مشکلات برقراری تماس روبرو می شود. مثلا ایجاد نویزهای متخلف که در حین تماس شنیده میشود.

۵- دستگاه خودبخود پیغامهای عجیب ارسال و یا دریافت میکند.

اگر همکار و یا دوستتان عنوان کرد که از شما پیغامی دریافت کرده که مطمئن هستید شما آن را ارسال نکردهاید، احتمالا مشکل مربوط به بدافزاری خرابکار است.

۶- برنامه های جدید

اگر روی گوشی خود برنامه هایی میبینید که به خاطر ندارید خودتان دانلود کرده باشید، دستگاه شما به احتمال زیاد هک شده است. بدافزارهای پیشرفته با دانلود برنامه های مخرب که به صورت خودکار نصب میشوند، کنترل کامل دستگاه را به دست میگیرند و اطلاعاتی مانند موقعیت مکانی و یا اطلاعت شخصی را جاسوسی میکنند.

برخی برنامهها نیز ممکن است ناگهان از کار بیفتند که این هم از دیگر نشانههای وجود یک بدافزار است.

۷- وب سایتها با ظاهری عجیب نمایش داده میشوند

در برخی از مواقع، اگر ظاهر وب سایتها با آنچه شما تا قبل از این از آن به یاد دارید متفاوت است، احتمالا فعالیتهای مخرب دلیل آن است.

۸- افزایش هزینه قبض

اگر قبض آبونمان موبایلتان به طرز عجیبی افزایش پیدا کرده، حتما با اپراتور خود تماس بگیرید و دلیل آن را جویا شوید. هنگام ثبتنام در برخی از برنامههای رایگان، کاربر ممکن است بدون آنکه حتی بفهمد با ارسال خودکار پیامک توسط آن برنامه، موافقت کند.

۹- پاپ اپها یا پنجرههای هشدار

درست مانند کامپیوترها، برخی از بدافزارهای مخصوص موبایل، پنجره هشدار یا Pop-up تولید میکنند و از کاربر میخواهند که یک سری کارها را انجام دهد یا اطلاعات به خصوصی را وارد کند. هنگام برخورد با هرگونه پنجره پاپ آپ، مراقب باشید.

۱۰- رسوخ در اطلاعات

اگر هرگونه تغییری در اطلاعات دستگاه خود کردید، حتما به دنبال دلیل آن باشید.

منبع : آی تی ایران

گزارش جدید سازمان های امنیتی نشان می دهد ذخیره سازهای متصل به شبکه سری My Cloud وسترن دیجیتال از مجموعه گسترده ای از حفره های امنیتی رنج می برند که عملاً راه را برای هکرها باز گذاشته است.

تیم محققی که این مشکلات امنیتی را کشف کرده، اطلاعات لازم را چندی پیش در اختیار خود کمپانی وسترن دیجیتال قرار داده و حالا آنها را به صورت عمومی منتشر کرده است تا مدیران را مجبور به واکنش سریع تری کند.

موسسات و گروه های امنیتی معمولاً اطلاعات کشفیات خود را شخصاً به اطلاع کمپانی مربوطه می رسانند، اما چنانچه در زمان کوتاهی مورد رسیدگی قرار نگیرد آنها را در سطح اینترنت اطلاع رسانی می کنند تا تحت فشار رسانه ها و کاربران قرار گرفته و زودتر برای رفع عیب اقدام نمایند.

جالب است بدانید وسترن دیجیتال در جشنواره هک لاس وگاس ۲۰۱۶، جایزه «کُندترین پشتیبانی امنیتی و فروشنده فلج» را از بابت رسیدگی ضعیف و واکنش دیرهنگام در قبال مشکلات و تهدیدات امنیتی کسب کرده است.

بنابراین پیشنهاد می کنیم چنانچه یکی از ذخیره سازهای وسترن دیجیتال را در منزل یا محل کار خود دارید، اتصال My Cloud به شبکه جهانی را فعلاً قطع کرده و تا انتشار به روز رسانی های مربوطه به صورت داخلی از آن استفاده نمایید.

منبع: digiato.com

به نقل از دیجیتال زورنال، هکرها با شناسایی آسیب پذیری خطرناکی در سیستم مدیریت محتوای مشهور وردپرس توانسته اند محتوای میلیون ها صفحه وب را دستکاری کرده و تغییر دهند.

اولین بار شرکت امنیتی سکوری موفق به شناسایی این حملات در ماه ژانویه شد. وردپرس با عرضه یک نسخه به روزشده از برنامه مدیریت محتوای خود مشکل مذکور را برطرف کرده است. اما همه وصله یاد شده را نصب نکرده اند و این امر به هکرها کمک می کند تا به سواستفاده های خود ادامه دهند.

گفته می شود این فعالیت هکری توسط چهار گروه متفاوت صورت گرفته است. گروه اول ۶۶ هزار صفحه وب را دستکاری کرده و w4l3XzY3 و تعدادی عکس ومطلب را به عناوین صفحات یاد شده افزوده اند و سپس از مالکان سایت های یاد شده باجگیری کرده اند.

این حمله در مورد وب سایت هایی موفق بوده که پلاگین هایی مانند Insert PHP و Exec-PHP را مورد استفاده قرار داده اند. هکرها از ضعف پلاگین های یاد شده سوءاستفاده کرده و کدهای مخرب خود را به سایت های هدف اضافه کرده اند. جالب اینکه در دو روز گذشته حدود ۸۰۰ هزار حمله به همین شیوه به وردپرس صورت گرفته است.

منبع : خبرگزاری فارس

امنیت سایبری در سالهای گذشته دستخوش تغییرات زیادی بوده است. در دههی ۱۹۹۰، استفاده از دیوارههای آتش و محدود کردن ارتباطات بهعنوان راهکارهای امنیت سایبری استفاده میشدند.

با گسترش اینترنت و ظهور مفاهیم جدیدی مانند ایمیل و وبسایت، ارتباطات گستردهتر شد و دیوارههای آتش معنای اصلی خود را از دست دادند. در این زمان بود که نرمافزارهای آنتی ویروس بهسرعت گسترش پیدا کردند. دوران آنتی ویروس هنوز هم دوران اصلی امنیت سایبری تلقی میشود. آنتی ویروسها با تشخیص تهدیدات، یک نشانه یا Signature برای آنها ایجاد میکنند و با ارسال این نشانه به کامپیوترهایی که نرمافزار آنتی ویروس را بهصورت نصبشده دارند، آنها را از خطر مورد نظر آگاه میکنند و جلوی گسترش آن را میگیرند.

مدل امنیت سایبری از زمان ظهور آنتی ویروس تغییری آنچنانی نکرده است. اما با پیشرفت تهدیدات سایبری، این مدل ناچار به تغییر جدی است. اکثر مجرمان اینترنتی تنها با یکبار استفاده از بدافزار خود، اطلاعات مورد نظر را جمعآوری میکنند. بنابراین مدل نشانهگذاری در مقابله با این تهدیدات نمیتواند آنچنان مفید باشد. از طرفی سرعت پیدایش و رشد تهدیدات و بدافزارهای جدید نیز بهصورت تصاعدی افزایش مییابد و آنتیویروسها دیگر نمیتوانند مانند گذشته با آنها رقابت کنند.

با گسترش یادگیری عمیق و هوش مصنوعی، توسعهدهندگان هوش مصنوعی میتوانند ماشینهایی را برنامهنویسی کنند که مانند انسان فکر میکنند؛ اما میتوانند مقدار زیادی اطلاعات را در زمان کوتاه پردازش کنند. توسعهدهندگان هوش مصنوعی امیدوارند این پدیدهی جدید بتواند بهخوبی با تهدیدات سایبری مقابله کند و به همان سرعت پیدایش، با آنها مبارزه کند. روشهای قبلی، پس از حملهی اولیهی بدافزار، آن را شناسایی و مقابله را شروع میکردند. در دوران جدید امید بر این است که پیش از شروع حمله توسط بدافزار، شناسایی صورت بگیرد و پیشگیریهای لازم انجام شود.

منبع: zoomit.ir

یک رمز عبور قوی به نگهداری امنتر اطلاعات و پول شما کمک بسیار زیادی خواهد کرد. هنگامی که رمزهای عبور شما ضعیف باشند، خود را در معرض خطر قرار دادهاید و بدین طریق مواردی از جمله کارت اعتباری شما، میتوانند توسط دیگران مورد استفاده قرار گیرند.

مطمئنا بسیاری از شما تاکنون در مورد روشهایی ساخت یک رمز عبور خوب مقالاتی خواندهاید که اساسا به شما توصیه میکنند طول رمز عبور را افزایش دهید، از ترکیب حروف، اعداد و سمبلها استفاده کنید و از بکار گرفتن رمزهای عبور ساده و قابل حدس زدن خودداری کنید.

دکتر برد کلونتز، روانشناس مالی که با همکاری Chase قصد دارد به توسعهی روشهای جلوگیری از فعالیتهای جعل هویت و اطلاعات کمک کند؛ میگوید:

بر اساس مصاحبههایی که در خیابان با مردم انجام شده، این موضوع مشخص است که افراد معمولا در مورد روشهای خلاقانه برای داشتن رمزهای عبور قوی صحبت نمیکنند یا نمیدانند در این زمینه باید چه کاری انجام دهند.

بر اساس مصاحبههایی که در خیابان با مردم انجام شده، این موضوع مشخص است که افراد معمولا در مورد روشهای خلاقانه برای داشتن رمزهای عبور قوی صحبت نمیکنند یا نمیدانند در این زمینه باید چه کاری انجام دهند.

مایکل کانینگهام، مدیرعامل Chase میگوید:

با همکاری یکدیگر میتوانیم کمک کنیم افراد از حسابهای کاربری خود محافظت کنند تا امنیت بیشتری برقرار شود. یکی از آسانترین مراحلی که میتوانید برای جلوگیری از لو رفتن رمز عبورتان انجام دهید، این است که پسوردهای قویتری ایجاد کنید.

با همکاری یکدیگر میتوانیم کمک کنیم افراد از حسابهای کاربری خود محافظت کنند تا امنیت بیشتری برقرار شود. یکی از آسانترین مراحلی که میتوانید برای جلوگیری از لو رفتن رمز عبورتان انجام دهید، این است که پسوردهای قویتری ایجاد کنید.

حال دقیقا باید در این مورد چهکاری انجام داد؟ در ادامه قصد داریم شما را با ۶ روش برای داشتن رمزهای عبور قویتر آشنا سازیم. با زومیت همراه باشید.

۱- از رمزهای عبور طولانی استفاده کنید

برای مدتی، رمزهای عبوری با طول ۶ تا ۸ کاراکتر کافی به نظر میرسید؛ اما حالا متخصصان توصیه میکنند که رمزهای عبوری به طول حداقل ۱۲ تا ۱۴ کاراکتر انتخاب کنیم تا بدین طریق اطمینان حاصل شود که رمز ما امنیت بیشتری دارد.

گِرِگ کلی مدیر ارشد فناوری در Vestige Digital Investigations میگوید:

هرچه تعداد کاراکترهای رمز عبور بیشتر باشد، احتمال کرک شدن آن کمتر و کمتر خواهد شد.

هرچه تعداد کاراکترهای رمز عبور بیشتر باشد، احتمال کرک شدن آن کمتر و کمتر خواهد شد.

هرچه تعداد کاراکترهای رمز عبور کمتر باشد، حدس زدن آن آسانتر خواهد بود؛ بخصوص برای هکرهایی که تکنولوژیهای لازم را برای انجام این کار دارند. اما هنگامی که از پسوردهای طولانی و پیچیده استفاده میکنید، همان هکر با همان تکنولوژیها، احتمالا نمیتواند رمزتان را حدس بزند و او نیز باید از فناوریهایی پیشرفتهتر بهره ببرد.

۲- از رمزهای عبور آسان و قابل حدس زدن استفاده نکنید

رمزهای عبور ضعیفی نظیر ۱۲۳۴۵ و کلمهی password همچنان از جمله رایجترین رمزهای عبوری هستند که بسیاری از کاربران از آنها استفاده میکنند.

همچنین از بهکار گرفتن اطلاعاتی که هر کسی میتواند با یک جستجوی ساده در مورد شما در اینترنت پیدا کند، خودداری کنید؛ مواردی از جمله نام، تاریخ تولد، نام همسر، نام حیوان خانگی یا هر چیز دیگری که بهراحتی توسط دیگران قابل تشخیص و حدس زدن باشد. همچنین اطلاعاتی را که در شبکههای اجتماعی به اشتراک گذاشتهاید؛ نباید در رمزهای عبور خود استفاده کنید.

این مورد به خصوص در مورد انتخاب رمز عبور حساب بانکی شما بسیار اهمیت دارد.

کلونتز میگوید:

جلوگیری از کلاهبرداری در این شرایط باید با همکاری دارندگان حسابهای بانکی و همینطور بانک آنها انجام شود…قربانی بودن در یک کلاهبرداری مالی، میتواند یک تجربهی بسیار ناخوشایند باشد. وقتی که میتوان با رعایت کردن چند مورد ساده امنیت خود را به میزان قابلتوجهی افزایش داد؛ چرا با انجام ندادن این کار خود را در معرض خطر قرار دهیم؟

جلوگیری از کلاهبرداری در این شرایط باید با همکاری دارندگان حسابهای بانکی و همینطور بانک آنها انجام شود…قربانی بودن در یک کلاهبرداری مالی، میتواند یک تجربهی بسیار ناخوشایند باشد. وقتی که میتوان با رعایت کردن چند مورد ساده امنیت خود را به میزان قابلتوجهی افزایش داد؛ چرا با انجام ندادن این کار خود را در معرض خطر قرار دهیم؟

پس بهتر است هنگام انتخاب رمزهای عبور کمی بیشتر وقت کرده و یک پسورد قوی انتخاب کنید تا از خطر هک شدن توسط دیگران در امان باشید. سعی کنید رمزی را برگزینید که فکر میکنید شخص دیگری نمیتواند آن را حدس بزند.

۳- از جملات استفاده کنید، نه کلمات

بسیاری از متخصصان میگویند اگر در انتخاب رمزهای عبور خود بهجای استفاده از کلمات از جملات بهره ببریم؛ باعث خواهد شد تا امنیت آن افزایش یابد و درواقع در این حالت یک پسورد پیچیده را انتخاب کردهایم.

Ali Kasztan مؤسس و مدیرعامل شرکت هوص سایبری Sixgill میگوید:

جملات و نقلقولهای موردعلاقهی خود را -که در کتابها و فیلمهای مختلف شنیدهاید و میتوان آنها را بهراحتی به خاطر سپرد- با یکسری از کاراکترهای دیگر ترکیب کنید تا به این طریق بتوانید بهترین و قویترین پسوردهای ممکن را تولید کنید.

جملات و نقلقولهای موردعلاقهی خود را -که در کتابها و فیلمهای مختلف شنیدهاید و میتوان آنها را بهراحتی به خاطر سپرد- با یکسری از کاراکترهای دیگر ترکیب کنید تا به این طریق بتوانید بهترین و قویترین پسوردهای ممکن را تولید کنید.

به عنوان مثال عبارت summertimeandthelivingiseasy بهتر از summer1 است.

بهتر است اعداد، حروف بزرگ و کوچک و کاراکترهای مختلف را در کنار جملات بکار ببرید تا رمزهای عبورتان پیچیدهتر شوند. بدین طریق یک رمز خوب میتواند چیزی شبیه به این عبارت باشد: $summerT1meAndTheLivingIsEasy

آنچه گفته شد؛ یک روش بسیار خوب برای انتخاب پسوردهای امن و یکتا و پیچیده است.

۴- از کاراکتر فاصله استفاده کنید

هنگامی که میخواهید از جملات به عنوان رمز عبور بهره ببرید کاراکتر فاصله را فراموش نکنید. در صورتی که از کاراکتر فاصله استفاده کنید، بسیاری از ابزارهای تشخیص رمز عبور قادر به شناسایی پسورد شما نخواهند بود؛ زیرا همین کاراکتر به پیچیدهتر شدن عبارات انتخابشده کمک میکند.

الکس هید مدیر ارشد تحقیقات در SecurityScorecard اعلام کرده است که عبارتی مثل My favorite dinner is steak & potatoes میتواند یک رمز عبور بسیار امن باشد.

هید میگوید:

این روش کارکرد بسیار خوبی دارد؛ زیرا عبارت انتخابی با کاراکترهای مختلفی ترکیب شده و همچنین بهراحتی در ذهن میماند.

۵- به رمز عبور ایمیل خود بیتوجه نباشید

این روش کارکرد بسیار خوبی دارد؛ زیرا عبارت انتخابی با کاراکترهای مختلفی ترکیب شده و همچنین بهراحتی در ذهن میماند.

هنگامی که صحبت در مورد امنیت رمز عبور به میان میآید؛ معمولا مواردی از جمله رمز حسابهای بانکی، کارتهای اعتباری و دیگر اطلاعات مهم و حساس به ذهن میرسند. اما رمز عبور ایمیل در این بین نادیده گرفته میشود. در حالی که دسترسی به ایمیل احتمالا باعث خواهد شد تا بسیاری از حسابهای کاربری فرد نیز با خطر هک شدن مواجه شوند.

از آنجا که معمولا ایمیل یکی از مهمترین گزینهها برای بازیابی رمز عبور سایر حسابهای کاربری است؛ باید سعی کنید تا آنجا که امکان دارد یک رمز عبور امن و قوی برای آن تعیین کنید. به عبارتی میتوان ایمیل را راه دسترسی به بسیاری از اطلاعات کاربر و نیز رمز عبور سایر حسابهای کاربری وی دانست.

به گفتهی مایکل کایزر، مدیر اجرایی یکی از شرکتهای امنیت سایبری؛ استفاده از سیستمهای تعیین هویت چندمرحلهای باعث میشود تا یک لایهی محافظتی اضافه برای دسترسی به رمز عبور و ایمیل شما سد راه هکرها شود. هماکنون سیستم تعیین هویت چندمرحلهای در بسیاری از سرویسهای بزرگ ارائهدهندهی خدمات ایمیل ارائه میشود.

۶- تغییر رمزعبور

اگر شما هم مثل بسیاری از افراد، از یک رمز عبور مشابه برای تمامی حسابهای کاربریتان استفاده میکنید؛ در واقع شاهکلیدی برای هکر محیا کردهاید که در صورت دسترسی به آن، وی میتواند به همهی حسابهای شما دسترسی داشته باشد. متخصصان امنیتی پیشنهاد کردهاند که در هر ۶۰ تا ۹۰ روز، نسبت به تغییر رمز عبور خود اقدام کنید. اما باید به این نکته هم توجه داشته باشید که در این شرایط باید رمز عبور جدید خود را هم از نوع امن و پیچیده تعیین کنید. اگر رمز جدیدتان آسانتر از رمز عبور کنونی شما باشد، بهتر است در کل این کار را انجام ندهید.

جوی سیگرست، نایبرئیس وبسایت مدیریت پسورد محبوب و معروف LastPass میگوید که بر اساس نتایج یک نظرسنجی که بهتازگی صورت گرفته، این شرکت دریافته است که ۶۱ درصد از شرکتکنندگان، از یک رمز عبور یکسان برای دسترسی به تمامی حسابهای کاربری خود استفاده میکنند و این در حالی است که ۵۵ درصد از این ۶۱ درصد، حتی از ریسک این کار بهخوبی آگاهی داشتهاند.

سیگرست در ادامه میگوید:

استفادهی مجدد از رمزهای عبور در حسابهای کاربری مختلف، باعث میشود تا هک شدن افراد با روشی بسیار آسانتر انجام شود و این در حالی است که حتی بسیاری از کاربران خبره در زمینهی فناوری نیز همین کار را انجام میدهند و از پسوردی یکسان برای همهی اکانتهای خود بهره میبرند.

استفادهی مجدد از رمزهای عبور در حسابهای کاربری مختلف، باعث میشود تا هک شدن افراد با روشی بسیار آسانتر انجام شود و این در حالی است که حتی بسیاری از کاربران خبره در زمینهی فناوری نیز همین کار را انجام میدهند و از پسوردی یکسان برای همهی اکانتهای خود بهره میبرند.

توصیه نهایی اینکه تنبلی را کنار گذاشته و سعی کنید برای هرکدام از اکانتهای خود یک رمز عبور مجزا و امن و قوی تعیین کنید و از یک رمز یکسان برای چند حساب کاربری استفاده نکنید.

نظر شما در این مورد چیست؟

منبع: zoomit.ir

دولت آمریکا یک هکر روسی را به جرم ورود به رایانهها از طریق شبکه اجتماعی لینکدین، خدمات پردازش ابری دراپباکس و یک سایت پرسش و پاسخ که پیشتر با نام Formspring شناخته میشد، متهم کرد.

به گزارش همکارانسیستم، دادگاه فدرال آمریکا اعلام کرد «یِوگِنی الکساندرویچ» که ۲۹ سال دارد، در تاریخ ۵ اکتبر توسط پلیس جمهوری چک در شهر پراگ دستگیر شده است.

لینکدین با انتشار بیانیهای توضیح داد الکساندرویچ در حملات سایبری سال ۲۰۱۲ میلادی که بر اساس آن اطلاعات ۱۶۷ میلیون حساب کاربری به سرقت رفت، دست داشته است. بر اساس بررسیهای قضایی، در مارس ۲۰۱۲ الکساندرویچ یک دستگاه رایانه در اختیار داشت که متعلق به یکی از کارمندان شرکت لینکدین بود و او از این دستگاه برای دستیابی به اهداف مالی خود استفاده کرد. سپس در می همان سال او شرکت خدمات پردازش ابری دراپباکس را هک کرد.

الکساندرویچ همچنین به هک کردن سایت Formspring هم متهم شده است که این سایت هماکنون در قالب یک پورتال ثبت قرارهای ملاقات فعالیت میکند و خدمات خود را با نام Twoo ارایه میدهد. در ژوئن ۲۰۱۲ این جوان ۲۹ ساله پایگاه داده Formspring را هک کرد و موفق شد تمام اطلاعات حساب کاربری شامل آدرس پست الکترونیکی و پسوردهای رمزگذاری شده را در اختیار بگیرد.

شما می دانید که با استفاده از ابزار Kaspersky Safe Kids هم به حفظ امنیت فرزندانتان در زمانی که آن ها آنلاین هستند کمک خواهید کرد و هم از گذراندان زمان آن ها در دنیای واقعی نیز مطلع خواهید شد.

این راهکار راحتی است، درسته؟ بله راهی آسان و مطمئن برای والدین محسوب می شود. اما این راه فقط از نظر ما راحت و بی دردسر است و اگر کودکان از این موضوع که شما آن را در زندگی دیجیتال چک و کنترل می کنید خشنود نباشد ممکن است کار کمی سخت شود و این ناراحتی باعث شود تا آنها برنامه را از روی آیفون و یا آیپد خود حذف کنند. اگر که آن ها این کار را انجام دادند، بخش تنظیمات Kaspersky Safe Kids که در یک پروفایل کاربری محافظت شده ذخیره شده است که آخرین موقعیت کودک را متذکر می شود اما شما توانایی ردیابی محل دقیق و فعلی کودک خود را نخواهید داشت. در این بین مرورگر امن حذف خواهد شد، اگرچه که به طور پیش فرض دسترسی به مرورگر Safari مسدود می شود.

برای جلوگیری از این وضعیت ناخوشایند، توصیه می کنیم تنظیمات را در ios به منظور محدود کردن دسترسی برای حذف برنامه ها از روی دستگاه، تنظیم کنید. در این جا عملیات لازم را مشاهده فرمایید:

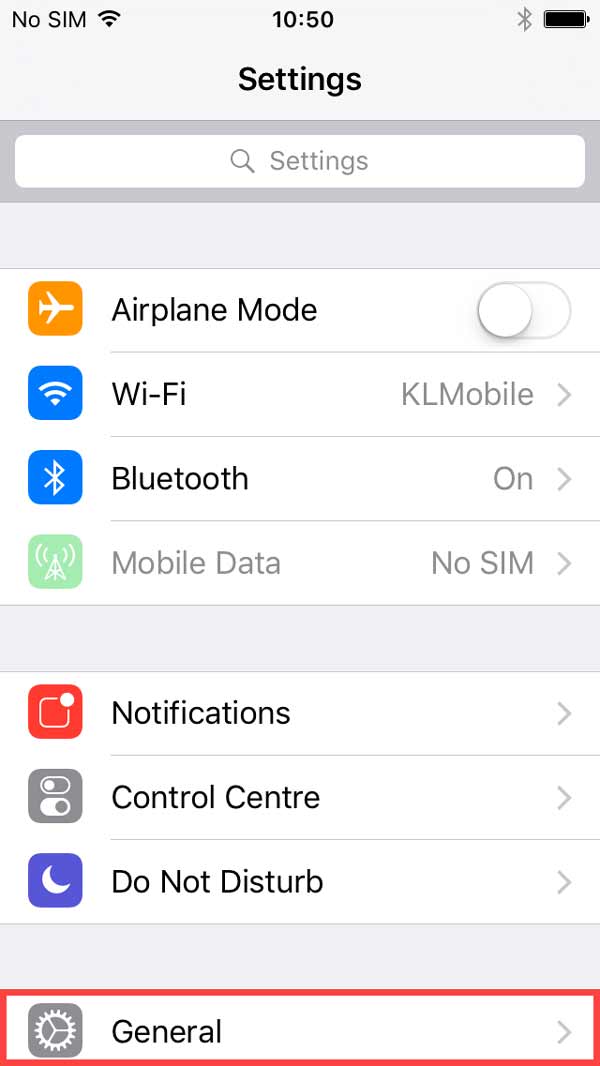

Settings را بر روی دستگاه خود باز کنید و به قسمت General screen بروید.

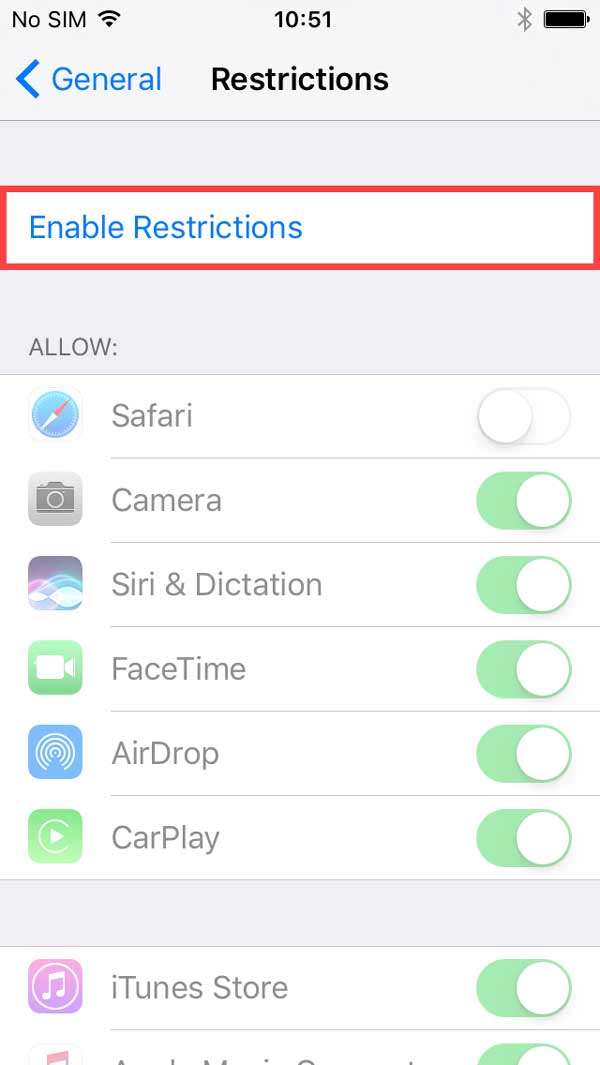

Restrictions را انتخاب کنید.

بر روی Enable restrictions کلیک کنید.

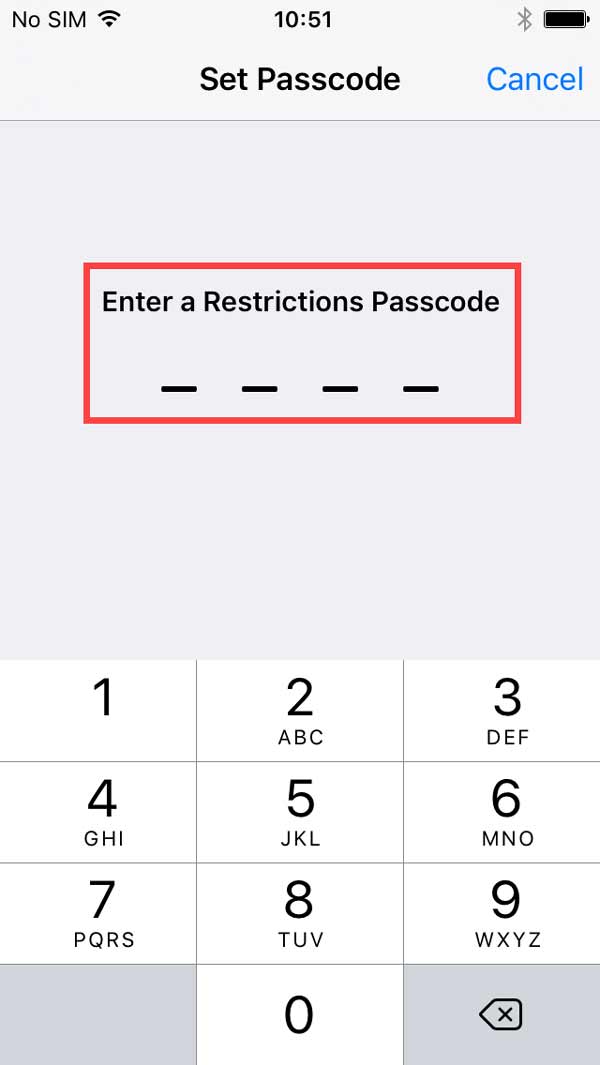

یک رمز عبور جدید برای دسترسی به تنظیمات restrictions در نظر بگیرید. توجه داشته باشید که این یک کد عبور جداگانه است، بهتر است کدی که برای این مورد استفاده می کنید با کد قفل کردن دستگاه مطابقت نداشته باشد. کد عبور جدید خود را با وارد کردن دویاره ی آن تصدیق کنید.

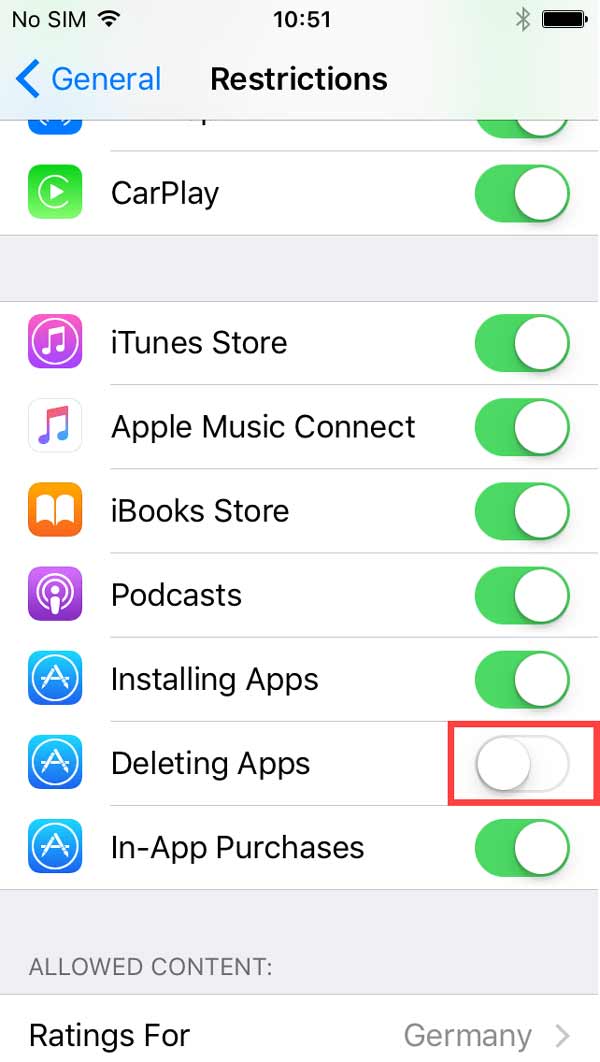

قسمت deletion of apps را خاموش کنید.

حالا دیگر این ابزار مخصوص کودکان به هیچ وجه از روی سیستم حذف نخواهد شد.

اگر شما نیاز به حذف برنامه ی دیگری از روی دستگاه خود را داشتید، کافی است تا به قسمت Restrictions بازگردید، از رمز عبوری که در نظر گرفتید استفاده کنید و بدین ترتیب اجازه حذف اپیکیشن ها را خواهید داشت.

منبع: ایدکو

اخیرا مشخص شده است که گوشیهای شیائومی دارای یک راه نفوذ مخفی در سیستمعامل خود هستند که به این کمپانی اجازه میدهد برنامههای دلخواه خود را بر روی آن نصب کند.

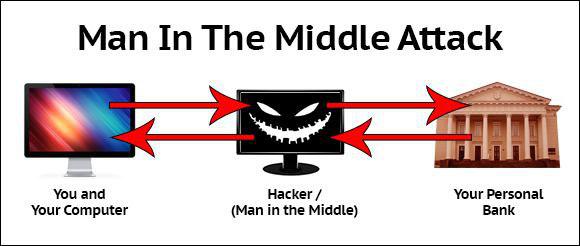

هدف اکثر مهاجمان، بدون در نظر گرفتن کسب و کار و درآمدشان، دزدیدن اطلاعات کاربران است. حالا این حمله می تواند خیلی کوچک، حملات گسسته بر کاربران شخصی و یا می تواند حمله به وب سایت های معروف در کمپانی های بزرگ یا پایگاه داده های مالی باشد. روشها و متدها می توانند تغییر کنند اما هدف همیشه یک چیز است. در بیشتر موارد، در ابتدا مهاجمان سعی دارند گونه ای از نرم افزار های مخرب را بر روی سیستم کاربران نصب کنند، که کوتاه ترین مسیر بین آن ها و داده های شما است. اما اگر به دلایلی نتوانند از این راه وارد شوند، یکی دیگر از روش های مشهور که همان حمله مرد میانی است را عملی می کنند. همان طور که از نامش پیداست، در مسیر این حمله یا مهاجمان و یا ابزار مخرب مهاجمان مابین قربانی و یک منبع با ارزش مثل یک سایت بانکی یا حساب کاربری ایمیل قرار گرفته است. این حملات می توانند بسیار موثر وشناسایی آنها دشوار باشد، خصوصا برای کاربرانی که از حملات حاضر آگاه نیستند.

تعریف حملات مرد میانی

مفهوم حملات مرد میانی یا همان MITM به طور قابل ملاحظه ای ساده است و به امنیت کامپیوتر و دنیای آنلاین محدود نمی شود. در ساده ترین شکل آن، این حمله نیازمند این است که جایگاه مهاجم بین دو قسمتی که در حال برقراری ارتباط با یکدیگر هستند قرار بگیرد، که در واقع قادر به قطع پیام در حال ارسال می شود و می تواند خودش را به جای یکی از طرفین جا بزند. به عنوان مثال، در دنیای آفلاین مثل شخصی است که صورت حساب یا فاکتور های جعلی ایجاد می کند و آن ها را در صندوق پستی قربانیان قرار می دهد. سپس چک هایی را که قربانیان قصد داشتند به عنوان پرداخت از طریق پست ارسال کنند را، بدست می آورد. در دنیای آنلاین، این حملات تا حدودی پیچیده تر هستند اما ایده آنها یکی است. در اینجا مهاجم خود را بین هدف و برخی از منابعی که او میخواهد به آن برسد قرار می دهد. حضور مهاجمان باید بین قربانی و منبع قانونی به صورت ناشناخته بماند. در واقع مهاجم برای رسیدن به موفقیت باید جعل هویت کند.

انواع دیگر حمله MITM

رایج ترین نوع MITM ، حمله ایست که مهاجم با استفاده از روتر وای فای به عنوان مکانیسمی عمل می کند که ارتباط بین کاربران را قطع می کند. یک حملهی MITM ساده به نویسندهی کد مخرب امکان میدهد ترافیک اینترنت را پیش از آنکه به مقصد خود برسد، شنود و رهگیری کند و یا آن را به وبگاه دیگری هدایت کرده و از طریق آن به ثبت اطلاعات شخصی و محرمانه بپردازد. این اقدام زمانی امکان پذیر است که یک روتر مخرب طوری راه اندازی شود که به صورت مشروع نمایان شود یا با ایجاد یک نقص در روتر مانع از ارتباط کاربران با یکدیگر شوند. در سناریوی قبلی، مهاجم می تواند لپ تاپش را کانفیگ کند یا دیگر ابزار وای فای را به عنوان هات اسپات قرار دهد و آن را در مکان های عمومی مانند فرودگاه و یا کافی شاپ اشتراک گذاری کند. سپس، کاربرانی که به “روتر” متصل می شوند و برای دستیابی به سایت های حساس مثل سایت های آنلاین بانک ها یا سایت های بازرگانی تلاش می کنند، اطلاعات حساب اعتباریشان توسط مهاجمان گرفته می شود و برای دفعات بعد استفاده می شود. در مثال اخیر، مهاجم با بدست آوردن نقطه ضعف موجود در تنظیمات یا سیستم رمزگذاری روتر وای فای، ارتباطات بین کاربر و روتر را شنود می کند. این سناریو یکی از سخت ترین سناریوها می باشد اما چنانچه مهاجمان قادر به حفظ مداوم دسترسی روتر برای چند ساعت یا چند روز باشند می تواند موثرترین سناریو باشد. این روش به مجرمین این قابلیت را می دهد تا بصورت مخفی از کاربرانی که فکر می کنند بصورت امن با سرویس دهنده ایمیل خود یا اطلاعات مهم و حساس در ارتباط هستند؛ استراق سمع کنند.

نوعی دیگراز MITM که با عنوان مردی در مرورگر شناخته شده است. حملهی مردی در مرورگر (MitB)، بدافزاری است که در مرورگر وب مستقر شده و تمامی درخواستهای وب را رهگیری و دستکاری میکند. این بدافزارها میتوانند نامکاربری و گذرواژههای کاربر در وبگاههای مؤسسات مالی و یا شرکتها را برباید. همچنین این بدافزارها میتوانند کاربر را به نسخهای مشابه یک وبگاه پرداخت اینترنتی هدایت کرده و اطلاعات محرمانهی کاربر را سرقت کنند. در هر دوی این سناریوها، مجرمان سایبری در حال ربودن ارتباطات میان رایانهی شما و وبگاهی که از آن بازدید میکنید، هستند. این حمله درسالهای اخیر از محبوبیت بیشتری برخوردار بوده است زیرا که این نوع حمله به مهاجمان اجازه می دهد گروه بزرگتری از قربانیان را مورد حمله قرار دهند و نیاز نیست که آنها حتما در نزدیکی قربانیان باشند.

انواع راه های دفاع در برابر MITM

چندین راه موثر در مقابل حملات MITM وجود دارد اما تقریبا همه آن ها بر روی روتر و قسمت سرور هستند و کاربران هم هیچ کنترلی بر عملیات در حال انجام ندارند. گونه ای دفاع وجود دارد که برای رمزگزاری قوی بین مشتری و سرور استفاده می شود. در این مورد سرور می تواند خودش گواهینامه های دیجیتال تصدیق کند و سپس مشتری و سرور می توانند از طریق کانال رمزگزاری شده، اطلاعات حساس را برای هم ارسال کنند. اما این امکان نیازمند این است که شما بر روی سرور رمزگذاری را فعال کنید. از سویی دیگر، زمانی که کاربران به هیچ روتر وای فای بدون رمزی متصل نشوند یا با استفاده از یک پلاگین بروزر مثل HTTPS Everywhere1 و یا از ForceTLS که همیشه یک اتصال امن را زمانی که این گزینه در دسترس باشد به همراه دارد، کاربران می توانند از خود در برابر انواع حملات MITM محافظت کنند. با این حال، هر کدام از این محافظت ها یک سری محدودیت دارد و حملاتی مانند SSLStrip و SSLSnif امنیت اتصالات SSL را خنثی کرده اند.

منبع: ایدکو